从战场到传奇,三角洲行动背后的真实故事,从战场到传奇:三角洲行动背后的真实故事,三角洲行动游戏

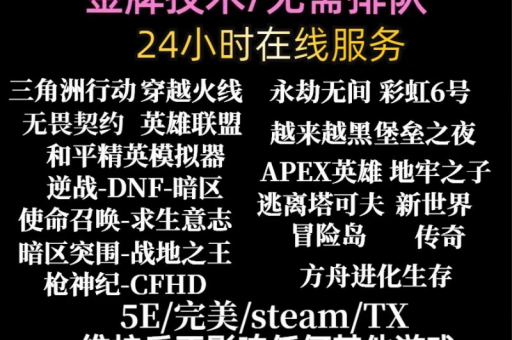

- 三角洲行动卡盟

- 2025-12-07 00:11:25

- 6

在军事史与流行文化的交汇处,“三角洲部队”(Delta Force)这个名字既象征着精英特种作战的巅峰,也承载着无数被神化或误解的叙事,从真实战场的血腥泥泞到银幕上的英雄传奇,这支部队的背后,是一段交织着勇气、牺牲、创新与隐秘的复杂故事,它的诞生源于教训,它的成长伴随争议,而它的传奇则是由那些无声者的行动书写而成。

诞生:越战教训与反恐时代的呼唤

三角洲部队的创立,直接源于20世纪70年代美国对特殊威胁的应对需求,越战期间,诸如“Son Tay战俘营突袭”(1970年)这样的行动虽未成功解救战俘,却展示了精准特种作战的潜力,全球恐怖主义的兴起(如1972年慕尼黑奥运会惨案)暴露了传统军事力量的不足,时任陆军的查理斯·贝克维兹(Charles Beckwith)上校深受英国SAS部队影响,提出建立一支专精于反恐、人质救援和非常规作战的单位,1977年,三角洲部队正式成立,其选拔与训练模式极端严苛:淘汰率常超过90%,心理与体能测试近乎残酷,旨在确保每位成员兼具士兵的坚韧与间谍的敏捷。

真实行动:光环下的成功与悲剧

三角洲的早期行动大多隐匿于机密文件中,但部分事件仍透露出其真实面貌。

成功典范:1980年“鹰爪行动”

尽管此次营救德黑兰人质的行动因直升机故障与沙暴而惨败,但三角洲的规划与协同能力仍被肯定,失败催生了美军特种作战体系的改革:联合特种作战司令部(JSOC)成立,三角洲成为其核心。

传奇时刻:1993年摩加迪沙之战

这场后来被改编为《黑鹰坠落》的战斗,是三角洲的“血火试炼”,成员与游骑兵协同,在索马里巷战中陷入重围,三角洲操作员以精准狙击和顽强防御拖住敌军,为救援争取时间,尽管19名美军阵亡,但评估显示三角洲的战术效率远超预期:他们以极小单位击毙数百名民兵,一名退役成员曾回忆:“我们不是超人,只是训练到本能反应比恐惧更快。”

隐秘行动:全球反恐战争

9/11后,三角洲与海豹六队等单位成为美军反恐矛头,在伊拉克与阿富汗,他们执行数千次斩首、营救与侦察任务,2015年一名被ISIS囚禁的人质获救后坦言:“我看到他们时,以为出现了幻觉——他们像幽灵一样现身,又像风一样消失。”

传奇的构建:媒体、神话与现实

三角洲的“传奇化”始于媒体与流行文化,1980年代,《三角洲部队》电影系列将其塑造成无敌英雄;1990年代,《黑鹰坠落》虽还原了摩加迪沙的惨烈,却强化了“孤胆战士”叙事,游戏如《使命召唤》更将三角洲符号化为“终极战士”。

真实与神话常有巨大落差:

选拔人性化:成员并非天生“超级士兵”,而是历经反复淘汰的普通人,心理评估强调团队合作而非个人主义,一名教官指出:“兰博式独行侠在这里活不过一天。”

技术优先:三角洲的成功倚赖尖端科技与创新战术,他们是首批普及夜视仪、激光瞄准与无人机侦察的单位,技术迭代速度甚至超越部分情报机构。

争议与伦理:行动常游走于法律灰色地带,如2000年代后期的定向清除任务,引发关于“法外杀戮”的辩论,内部文化则强调“沉默誓言”——成员不得公开身份,功绩归于集体。

未竟的故事:遗产与未来

三角洲的遗产远超军事领域:它重塑了现代特种作战的范式,推动多国建立类似单位(如德国KSK、英国SAS反恐分支),其训练理念强调“适应而非僵化”,成为企业管理与危机应对的研究对象。

传奇背后是沉重的代价:高负荷行动导致成员心理创伤率居高不下,而隐秘性使他们的贡献罕为人知,正如一名退役操作员所说:“我们不需要被称作传奇,只希望公众知道,真实的故事是关于责任而非荣耀。”

三角洲仍活跃于全球阴影中,面对新兴威胁:网络战、人工智能辅助作战、非国家行为体挑战,他们的故事持续演变,但核心始终未变——在最黑暗处守护光明,从战场到传奇,靠的不是神话,而是无数个平凡个体超越凡人的选择。

三角洲部队的真实故事,是一曲融合了人性、科技与战略的复杂交响,它提醒我们:传奇并非天生,而是在失败与革新中淬炼而成,当我们仰望这些“沉默守护者”时,或许更应记住历史学家马克·埃普斯坦的评述:“他们的伟大,正藏于那些永不公开的档案中。”