突破枷锁,掌握三角洲机器码解除技巧,突破枷锁:掌握三角洲机器码解除技巧,三角洲 秘籍

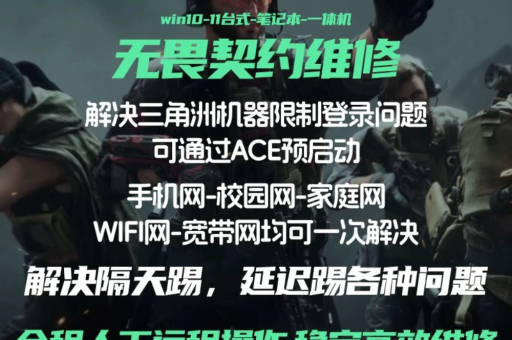

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-04-24 00:34:10

- 354

在计算机技术飞速发展的今天,软件和硬件的安全性与加密技术成为了开发者和使用者共同关注的焦点,机器码作为计算机底层的指令代码,在软件保护和加密中扮演着重要角色,而对于三角洲(Delta)机器码这种特定类型的机器码,掌握其解除技巧更是一项极具挑战性的任务,它仿佛是一道枷锁,束缚着对相关软件进行深入研究和修改的脚步,只要我们勇于探索、潜心钻研,就能够突破这道枷锁,掌握三角洲机器码解除的技巧。

三角洲机器码的神秘面纱

三角洲机器码,作为一种独特的机器码形式,具有其自身的特点和加密机制,它通常被用于软件的加密保护,使得未经授权的用户难以对软件的源代码进行查看、修改或逆向工程,这种加密方式就像是给软件穿上了一层坚硬的铠甲,给开发者和研究者带来了极大的困扰。

从技术层面来看,三角洲机器码的加密算法复杂且多变,它可能涉及到指令的替换、跳转、加密密钥的生成与使用等多个方面,这些复杂的加密机制使得普通用户在面对三角洲机器码时,往往束手无策,无法直接获取软件的内部逻辑和源代码,而对于那些有特殊需求,如软件破解、二次开发等的用户来说,掌握三角洲机器码的解除技巧就显得尤为重要。

突破枷锁的必要性

1、软件研究与开发的需求

对于软件开发者而言,深入了解软件的内部结构和源代码是进行优化、修复漏洞以及进行二次开发的基础,由于三角洲机器码的加密保护,使得开发者无法直接获取软件的源代码,这就限制了他们对软件的深入研究和开发能力,只有掌握三角洲机器码的解除技巧,才能打破这一枷锁,让开发者能够自由地探索软件的内部世界,为软件的优化和改进提供有力的支持。

2、破解与逆向工程的需求

在某些情况下,用户可能需要破解某些受三角洲机器码保护的软件,以获取其中的功能或数据,一些商业软件可能存在功能限制或需要付费才能解锁某些高级功能,而通过破解三角洲机器码,用户可以绕过这些限制,获得软件的全部功能,逆向工程也是破解三角洲机器码的一个重要应用领域,通过逆向工程可以了解软件的工作原理和算法,为软件的仿制、移植等提供技术支持。

掌握三角洲机器码解除技巧的方法与途径

1、深入研究加密算法

要想掌握三角洲机器码的解除技巧,首先必须深入研究其加密算法,这就需要具备扎实的计算机基础知识和算法分析能力,通过对加密算法的逆向分析,找出其中的关键环节和加密密钥,可以利用调试工具、反汇编工具等辅助手段,对加密后的机器码进行逐行分析,找出其中的跳转指令、加密函数等关键部分。

2、寻找漏洞与弱点

在加密算法中,往往存在一些漏洞和弱点,这些漏洞和弱点可能是由于算法设计不合理、密钥管理不善等原因导致的,通过对加密算法的仔细研究,寻找这些漏洞和弱点,并利用这些漏洞和弱点来突破三角洲机器码的加密保护,某些加密算法可能存在密钥长度过短、密钥生成算法不够安全等问题,通过利用这些漏洞可以轻松地破解三角洲机器码。

3、利用硬件调试工具

硬件调试工具在破解三角洲机器码中也具有重要作用,通过硬件调试工具,如 JTAG 调试器、逻辑分析仪等,可以直接访问计算机的硬件底层,读取内存中的机器码数据,这使得我们可以更加直观地了解加密算法的执行过程和机器码的存储位置,为破解三角洲机器码提供了有力的支持。

4、学习相关技术与知识

掌握三角洲机器码解除技巧需要具备多方面的技术和知识,如汇编语言、操作系统原理、加密技术等,只有不断学习这些相关技术和知识,才能提高自己的破解能力和水平,可以通过阅读相关的技术书籍、参加技术培训课程、加入技术论坛等方式来学习这些知识和技术。

突破枷锁过程中的挑战与应对策略

1、法律与道德的挑战

破解三角洲机器码涉及到软件版权和知识产权等法律问题,在突破枷锁的过程中必须遵守法律法规,不得从事非法破解活动,破解软件也可能违背道德准则,损害软件开发者的利益,在掌握三角洲机器码解除技巧时,必须树立正确的法律意识和道德观念,不得滥用破解技术。

2、技术难度的挑战

三角洲机器码的加密算法复杂多变,破解过程中可能会遇到各种各样的技术难题,加密算法可能采用了多层加密、混淆技术等,使得破解难度大大增加,在面对这些技术难题时,需要保持耐心和毅力,不断尝试新的破解方法和技术,直到最终破解成功。

3、安全风险的挑战

破解三角洲机器码可能会引入安全风险,如破解后的软件可能存在漏洞、被恶意篡改等,这些安全风险可能会给用户带来损失,甚至可能导致系统崩溃、数据丢失等严重后果,在掌握三角洲机器码解除技巧后,必须对破解后的软件进行严格的测试和验证,确保其安全性和稳定性。

突破三角洲机器码的枷锁,掌握其解除技巧,是一项极具挑战性的任务,需要我们具备扎实的技术功底、敏锐的洞察力和顽强的毅力,在这个过程中,我们既要遵守法律法规,又要不断学习和探索新的技术和方法,我们才能真正突破枷锁,掌握三角洲机器码解除的技巧,为软件研究、开发、破解等领域提供有力的支持,我们也应该认识到,破解软件只是一种手段,而不是目的,我们应该尊重软件开发者的劳动成果,遵守知识产权法律法规,共同营造一个健康、有序的软件产业环境。